telegram渗透

Author

: Sofiane Hamlaoui

:

原文链接

Translator

: 清水Samny

前言

英文程度有限,大概意思应该是到了。大家着实有不清晰的提议看原文。

想法出处

当我察看了browser书签,然后我留意medium

1

有一篇有关

Telegram bot的Hacking&Pentesting

的文章

。 我看了这篇文章并在我的

Twitter帐户

上分享了它,然后发现有些CyberSec(或Interested by)嘻歡该机器人的想法。然后发现有一些安全研究职员对这个该机器人的想法非常感爱好。

我创建了一个

Lockdoor

的渗出测试框架,那么为什么不使用我的工具进行相同的测试呢?

更新 :

Arbaz Hussain

的工具无法使用了。( 2019/12/15 )

Check it here

:

https://github.com/arbazkiraak/hackbot

工作原理

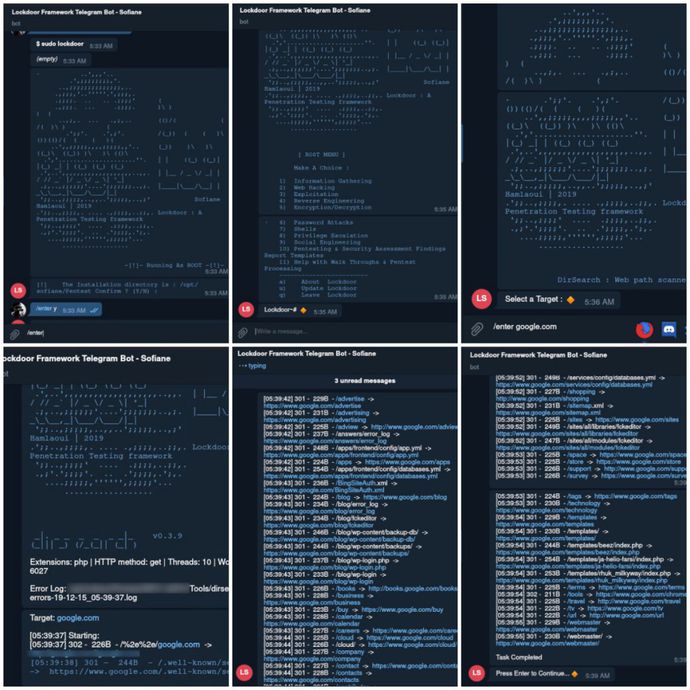

这个想法是使用

Lockdoor Framework

,通过任何Telegram聊天要么信息来实现的。

基本上,它是一款从一个Telegram聊天中实行(指令)工具。固然,在做这些操作之前,您必须先设置和安装工具,然后设置机器人,最后使用它。

安装设置

1、设置和安装Lockdoor Frameword:

首先,你察看这个Lockdoor框架安装指南。

SofianeHamlaoui /锁门框架?Lockdoor框架:具有网络安全资源的渗出测试框架

$: git clone https://github.com/SofianeHamlaoui/Lockdoor-Framework.git && cd Lockdoor-Framework

$: chmod +x ./install.sh

$: ./install.sh

设置和安装Telegram机器人

使用一款由

botgram

革新的

shell bot

。

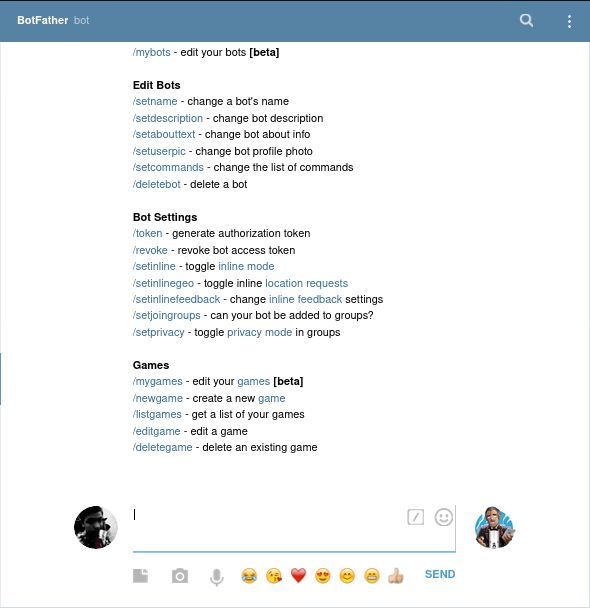

打开访问

https://web.telegram.org/

开始一段会话和我们的机器人之父

botfather

创建Telegram机器人

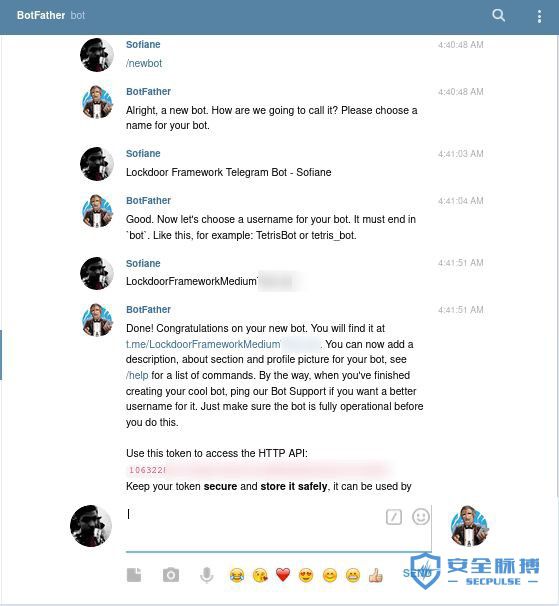

输入/newbot 新建一个机器人。

给机器人起一个名字。

给机器人创建一个用户名。

复制保存API

Requirements :

- python

- node-pty

- Telegram

- Happiness ?

$: git clone https://github.com/SofianeHamlaoui/Lockdoor-bot && cd Lockdoor-bot

$: npm install

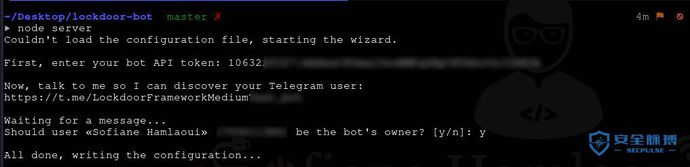

$: node server

第一次运行时,会根据问题答案主动创建设置文件

config.json

。你也可以自己编辑设置,参考

config.example.json

。

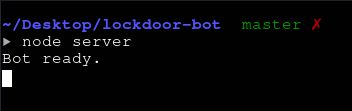

$: node server

看到这个就代表着机器人运行成功!

run - Execute command

enter - Send input lines to command

type - Type keys into command

control - Type Control+Letter

meta - Send the next typed key with Alt

keypad - Toggle keypad for special keys

redraw - Force the command to repaint

end - Send EOF to command

cancel - Interrupt command

kill - Send signal to process

status - View status and current settings

cd - Change directory

env - Manipulate the environment

shell - Change shell used to run commands

resize - Change the terminal size

setsilent - Enable / disable silent output

setlinkpreviews - Enable / disable link expansion

setinteractive - Enable / disable shell interactive flag

help - Get help

file - View and edit small text files

upload - Upload and overwrite raw files

r - Alias for /run or /enter

导入下令

/run - to run a command

/enter - to Send input lines to command

在设置并运行服务器之后,你可以使用

Lockdoor Framework

在任何一个Telegram对话要么消息中。

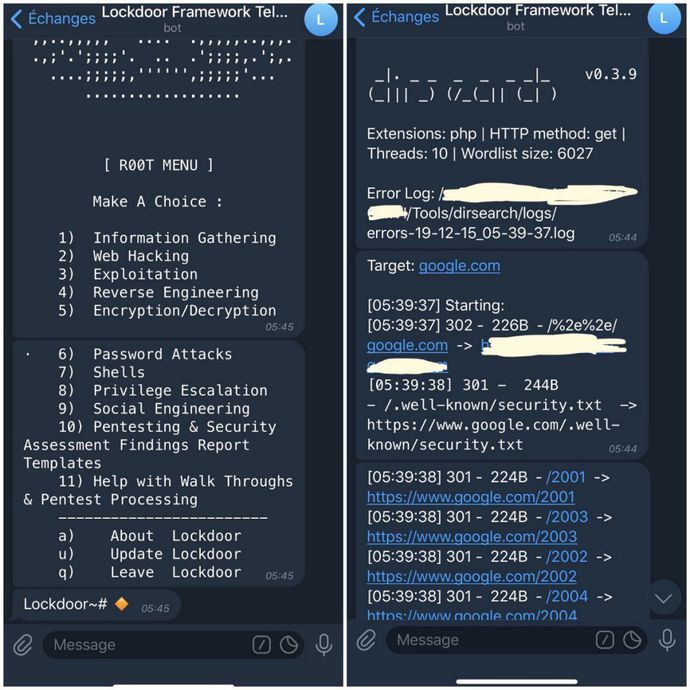

2个选择

Lockdoor Framework

需要root权限,你可以做:

$: sudo node server

$: ( Telegram chat ) : /run sudo lockdoor

NEXT

转到你的telegram机器人聊天输入/run lockdoor (要么 /run sudo lockdoor 假如没有效root启动服务器 )。

最后

你可以察看Lockdoor Framework Github repo 获取更多有关资料。

致谢

谢谢 Arbaz Hussain 为这篇文章提供名贵的想法。

谢谢 Alba Mendez ,多亏她的bot-shell,才能成功创作这个Telegram机器人。

本文作者: 清水Samny

想法出处

当我察看了browser书签,然后我留意medium1有一篇有关

Telegram bot的Hacking&Pentesting

的文章。

我看了这篇文章并在我的

Twitter帐户

上分享了它,然后发现有些CyberSec(或Interested by)嘻歡该机器人的想法。

然后发现有一些安全研究职员对这个该机器人的想法非常感爱好。

我创建了一个Lockdoor的渗出测试框架,那么为什么不使用我的工具进行相同的测试呢?

更新 : Arbaz Hussain 的工具无法使用了。( 2019/12/15 )

Check it here: https://github.com/arbazkiraak/hackbot

工作原理

这个想法是使用Lockdoor Framework,通过任何Telegram聊天要么信息来实现的。

基本上,它是一款从一个Telegram聊天中实行(指令)工具。

固然,在做这些操作之前,您必须先设置和安装工具,然后设置机器人,最后使用它。

安装设置

1、设置和安装Lockdoor Frameword:

首先,你察看这个Lockdoor框架安装指南。

SofianeHamlaoui /锁门框架

Lockdoor框架:具有网络安全资源的渗出测试框架

$: git clone https://github.com/SofianeHamlaoui/Lockdoor-Framework.git && cd Lockdoor-Framework$: chmod +x ./install.sh$: ./install.sh

使用一款由botgram革新的shell bot。

打开访问 https://web.telegram.org/

开始一段会话和我们的机器人之父botfather

创建Telegram机器人

- 输入/newbot 新建一个机器人。

- 给机器人起一个名字。

- 给机器人创建一个用户名。

- 复制保存API

Requirements :- python- node-pty- Telegram- Happiness

$: git clone https://github.com/SofianeHamlaoui/Lockdoor-bot && cd Lockdoor-bot$: npm install

$:nodeserver

第一次运行时,会根据问题答案主动创建设置文件config.json。你也可以自己编辑设置,参考config.example.json。

- 在创建Telegram机器人之后复制API token。

- 打开访问机器人给出的链接(https://t.me/X/X/X/X/X/X/X/X/X/)并发送一条消息确认你的Telegram账号是机器人的主人。

- 运行服务器。

$:nodeserver

看到这个就代表着机器人运行成功!

run - Execute commandenter - Send input lines to commandtype - Type keys into commandcontrol - Type Control+Lettermeta - Send the next typed key with Altkeypad - Toggle keypad for special keysredraw - Force the command to repaintend - Send EOF to commandcancel - Interrupt commandkill - Send signal to processstatus - View status and current settingscd - Change directoryenv - Manipulate the environmentshell - Change shell used to run commandsresize - Change the terminal sizesetsilent - Enable / disable silent outputsetlinkpreviews - Enable / disable link expansionsetinteractive - Enable / disable shell interactive flaghelp - Get helpfile - View and edit small text filesupload - Upload and overwrite raw filesr - Alias for /run or /enter

导入下令

/run - to run a command/enter - to Send input lines to command

在设置并运行服务器之后,你可以使用Lockdoor Framework在任何一个Telegram对话要么消息中。

2个选择

Lockdoor Framework需要root权限,你可以做:

$:sudonodeserver

$:(Telegramchat):/runsudolockdoor

NEXT

转到你的telegram机器人聊天输入/run lockdoor (要么 /run sudo lockdoor 假如没有效root启动服务器 )。

最后

你可以察看Lockdoor Framework Github repo 获取更多有关资料。

致谢

谢谢 Arbaz Hussain 为这篇文章提供名贵的想法。 谢谢 Alba Mendez ,多亏她的bot-shell,才能成功创作这个Telegram机器人。

作者:清水Samny

转载自:https://www.secpulse.com/archives/120596.html

通常来说,暗网中的地下网络暗盘才是网络犯法分子的重要生意业务场合,但是近来IntSight研究职员发现,网络犯法分子越来越多地使用Telegram、Discord、Jabber、WhatsApp、IRC等IM平台来做广告和销售其非法商品和服务。尽管传统的网络犯法生意业务渠道(比方论坛、暗盘、信用卡商店等)的流量并没有太大变革,但P2P通讯网络和聊天频道提供了诸如主动应答和聊天机器人之类的功能,对网络广告产品公布范畴的限定较少,安全功能和数据加密更好,并且还支持通已往中心化消息协议创建专有网络。

配景介绍 以注意用户隐私和安全传输著称的即时通讯工具Telegram近!日被莫斯科某法院判处800000卢布(约合14000美元)罚款,原因是Telegram未能服从俄罗斯谍报机构FSB的正式要求:提供加密后门,并解密6个电话号码的发言内容。 *Telegram是一款知名度很高的IM工具,以注意隐私和安全著称,首创团队称Telegram不担当广告和外部投资,也没有任何红利计划。现在仍由俄罗斯富豪Pavel Durov运营的Digital Fortress基金会提供赞助。

SQL注入(SQLi)使用不安全 Web App 和数据库驱动的类似软件,抽取或窜改数据(如用户账户记载),甚至在服务器上实行Shell指令。这是正当用户和打击者提交的代码,没有经过验证和清楚所导致的结果。被打击软件大概等待的是一个订单号,而黑客发已往的却是一条SQL语句,而这恶意代码片断被包含到接下来的数据库查询中,让服务器按黑客的指令吐出敏感数据或实行他/她等待的行动。据所把握的信息可知,用户可租用喀秋莎扫描器专业版(Katyusha Scanner Pro)每月200美元租金;要么在自己的系统上安装一个,500美元。该软件使用免费渗出测试工具Anarchi扫描器对网站实行SQLi打击。

近来这两天,号称“最安全”的通讯应用Telegram接连爆出漏洞,又是剪贴板信息泄漏,又是1500万伊朗用户手机号曝光,毕竟这两个漏洞有多危险呢?漏洞1:粘贴信息泄漏研究员Kirill Firsov发现了这个漏洞:在OS X版本的Telegram中,复制粘贴到Telegram上的文本会被记载到/var/log/system.log(syslog)中。这样某些私密的聊天记载就被保存了下来。Mac系统一样平常会保存7天的日记,不外打击者得要有物理打仗才能访问到日记。不外在企业环境系统下,日记信息会发送到专门的日记服务器,这样就大概会带来更大的安全隐患。

在上周出现了一条新消息, Telegram以及WhatsApp并没有你想的那么安全。如今我们为了理解到两个Telegram账号之间通讯是否有漏洞,于是我们就注册了账号,并作出了测试,如下,我们通过打击SS7网络中的测试账号(详情:点击我),这就是我们获取到的信息,首先,我们需要找到IMSI码:重新注册(终端)用户信息如今我们已经得到了用户的设置文件!信息了完成用户重新注册過逞如今我们已经控制了目的账户,然后我们可以连接(devayse)到想要测试的Telegram 账户(手机号码),最终得到短信信息。再输入验证码之后(留意上面标识),我们就可以绝不费力的访问你的Telegram账户了。

本文网址:

http://www.1cm8858.com/d/202082115421_3674_1636748092/home

Ten articles before and after

电报码输入法64位win7/10官方版下载v1.22免费版-电报telegram技巧分享

党政机关公文的格式区别及常见错误电报属于吗?在十三中哪个-电报telegram技巧分享

电报群组广播?免费TG代理稳定直连Telegram@mianfeidaili-电报telegram技巧分享

08密码与战争:信息为什么比武器更值钱?技术概述-电报telegram技巧分享

电报模板怎么知道铁路列车是哪一个铁路局运营的?-电报telegram技巧分享

【暗网仔小指南之一】电报暗网交流群-电报telegram技巧分享

高中英语重点词语辨析:telegram与telegraph的用法区别-电报telegram技巧分享

形容电报的词语关于表示发电成语-电报telegram技巧分享