信号 目前是 上最安全的消息传递应用程序 市场。 它有 端到端的加密 ,并且越来越多地包含其他应用程序的更多功能,例如 WhatsApp。 WhatsApp的联合创始人Brian Acton亲自投资了它。 但是,该公司发现有一种工具承诺能够破解该应用程序,相反,他们是 已经破解了该工具。

该工具是公司使用的一种 Cellebrite ,该软件可以创建 自动从手机中提取数据 。 尽管他们说只向政府和国家安全机构出售服务,但事实是他们与委内瑞拉,俄罗斯,中国或白俄罗斯等独裁政权以及缅甸等国家的准军事集团有业务往来。 用途之一是监视世界各地的新闻工作者和活动家。

几个月前,该公司宣布他们已经 将信号添加到他们的工具 ,并且他们发表了一篇令人困惑的文章,内容涉及如何在物理访问手机的同时如何从手机中读取消息。 他们后来删除了该帖子,然后将其替换为一个更加令人困惑的摘要。 但是,尽管他们没有破坏应用程序的加密或任何保护方法,但他们设法入侵Signal的头条仍然停留在媒体上。 一切基本上都是谎言。

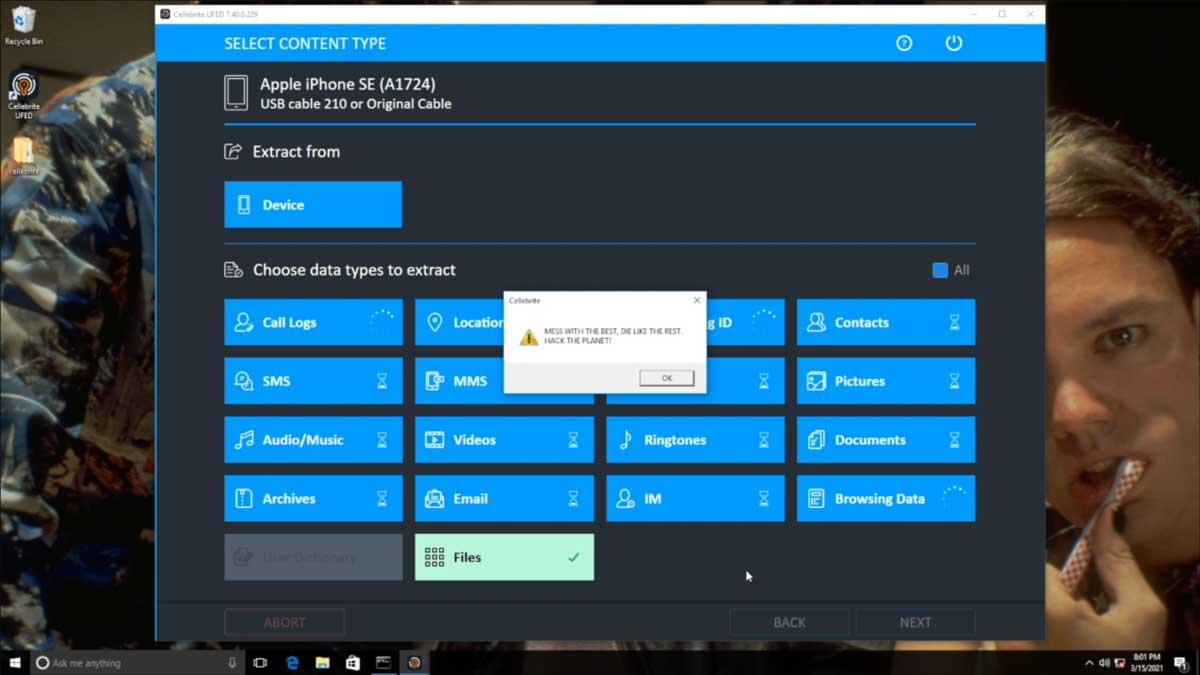

UFED和Physical Analyzer:两个Cellebrite程序

但是,Signal并没有就此止步,他们决定进行反击。 为此,他们分析了工具,首先需要有人 实际访问您的手机。 该公司不提供数据拦截或远程监视服务。 要破解设备,他们有两个软件工具: 联合会 和 物理分析仪。

UFED创建了一个 设备备份 on Windows 使用 亚行备份 命令 Android 和iTunes iPhone。 获取备份后,将使用Physical Analyzer处理该备份,以方便地搜索它们。 当Cellebrite说他们已经支持Signal时,这意味着他们可以在第二个程序中显示从未锁定设备中提取的数据。

如果他们设法做到这一点,则可以使用任何应用来完成 解锁设备 ,因此他们可以使用此方法监视WhatsApp,Telegram, Facebook,SMS,照片等。基本上,该工具可自动执行数据收集,而无需导出WhatsApp聊天信息或手动获取屏幕截图。

偶然地,Signal声称,走在街上时,一小包从“货车”中掉出来,巧合的是 Cellebrite骇客工具包 ,具有最新版本的硬件和软件,以及用于手机的多种适配器。 寻找破坏设备内存或利用其他漏洞的方法的软件应受到保护,免受攻击。 但事实并非如此,因此产生了许多剥削途径。

因此,Signal设法 执行任意代码 只需在Cellebrite的一台机器上添加一个文件,即可在被Cellebrite入侵的设备上包含一种特殊但无害的格式的文件。 这样,它们可以执行的代码类型就不受限制。

这样,他们可以修改在扫描中创建的文件以及将来扫描的文件,并插入文本,照片,联系人,文件或任何其他数据。 因此,使用这些工具获得的数据的准确性会受到质疑,因为可以对其进行修改以使其看起来合法,因此可能会改变测试。

Signal表示,如果该公司向受影响的公司传达他们用来破解设备的当前和将来的漏洞,他们将向Cellebrite提供该漏洞如何工作的详细信息,因为他们可能会倒闭,他们可能不会这样做。

Ten articles before and after

如何加快WhatsApp音频和语音消息的速度Telgram.cn

树莓派Yayagram,使老年人可以交流Telgram.cn

具有复古设计的最佳智能手表,以彰显不同风格Telgram.cn

在iPhone上接收短信的问题及其解决方案Telgram.cn

如何使用Snapdrop将照片从iPhone传输到Windows PC和Vice Versa。 Telgram.cn

Facebook将加入WhatsApp和Messenger聊天,这将是可选的| Facebook Telgram.cn

如何下载带有链接的官方WhatsApp贴纸| Telgram.cn